Mutatjuk a hackerek legkedveltebb módszereit

A Balabit több száz hacker közreműködésével gyűjtötte össze a leggyakrabban kihasznált informatikai sebezhetőségeket és alkalmazott támadási technikákat.

A Balabit bemutatta friss tanulmányát, melyet a Black Hat USA és Black Hat Europe rendezvényeken készített közel 500 magasan képzett IT biztonsági szakember bevonásával. A magyar vállalat nem titkolt célja az volt, hogy a kutatás keretében átfogó térképet rajzoljon a leggyakrabban kihasznált sebezhetőségekről és azokról a technikákról, módszerekről, amelyekkel az informatikai támadások során az elkövetők kísérletezni szoktak.

A tanulmány talán legfontosabb megállapítása, hogy a bizalmas vállalati információkhoz, bankkártya és egyéb pénzügyi adatokhoz, államtitkokhoz való hozzájutás legegyszerűbb és leggyorsabb módja, ha manipuláció révén egy felhasználó hozzáférési adatait csalják ki a támadók, és a hálózatba ezzel bejutva terjesztik ki a jogosultságaikat egyre magasabb szintekre.

Pont ez történt az USA Igazságügyi Minisztériuma ellen elkövetett támadás során is, ahol egy banális hiba következtében kiszivárgott jelszó eredményezte több mint 20.000 FBI-alkalmazott adatainak ellopását és nyilvánosságra hozását. Ez a példa is jól szemlélteti, hogy a jóhiszemű munkatársak manipulálása a legkifizetődőbb fegyver, hiszen sokkal költséghatékonyabb és gyorsabb megoldás az adatlopásra, mint a magas programozói kompetenciát és sok időt igénylő exploitok írása, a zero-day sebezhetőségek megtalálása vagy a bonyolult felhasználói jelszavak feltörése.

„A legnagyobb biztonsági kockázattal akkor szembesülünk, ha a támadóknak sikerül belső hozzáférést szerezniük egy informatikai rendszerhez, amely segítségével egy valódi munkatársnak kiadva magukat akár hónapokig teljesen észrevétlenül dolgozhatnak. A social engineering legnagyobb problémája, hogy a hagyományos informatikai biztonsági rendszerek az illetékteleneket hivatottak távol tartani az érzékeny adatoktól, azonban egy valódi munkatárs adatival bejelentkező támadót nem képesek megállítani. Bár ezen eszközök továbbra is fontos szerepet játszhatnak a védekezésben, de szükségessé válnak olyan monitoring megoldások is (User Behavior Analytics), melyek képesek a felhasználók viselkedését elemezni. Például a jellemző gépelési sebességéből vagy a bejelentkezés szokásos helyéből, idejéből felismerhető, hogy egy adott hozzáférést annak tényleges tulajdonosa vagy egy támadó használ-e” – mondta Györkő Zoltán, a Balabit ügyvezető igazgatója.

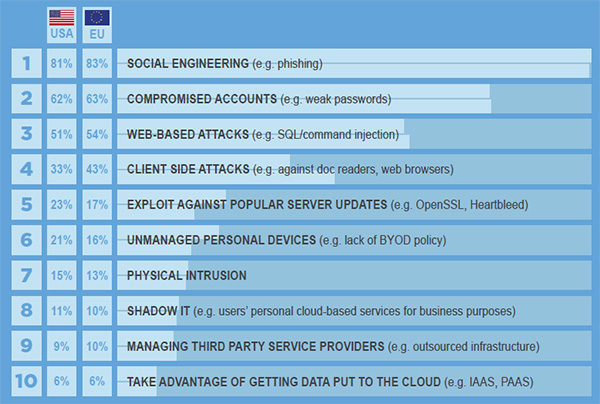

A felmérés szerint a legtöbb incidens esetén valós hozzáféréssel és jogosultságokkal – legyen saját vagy lopott – végzik a tevékenységüket a támadók. Éppen ezért nem elég arra koncentrálni, hogy illetéktelenek ne jussanak be a hálózatba, hanem az is elengedhetetlen, hogy a felhasználói viselkedések azonosításával megállapítható legyen, hogy a felhasználók között nincs-e kompromittálódott hozzáféréssel dolgozó személy. A felmérésben résztvevő biztonsági szakemberek, etikus hackerek által legfontosabbnak vélt veszélyforrásokról készítet toplista az alábbiak szerint alakult:

1. Social engineering (például adathalászat)

2. Kompromittált hozzáférések (gyenge jelszó)

3. Web alapú támadások (SQL/command injection)

4. Kliens oldali támadások (például webböngésző)

5. Expoit-ok (szoftveres sebezhetőségek kihasználása)

6. Nem menedzselt privát eszközök (például rossz BYOD szabályzat)

7. Fizikai behatolás

8. Árnyék informatika

9. Külső szolgáltatók igénybevétele (kiszervezett infrastruktúra)

10. Felhő infrastruktúrába kihelyezett adatok megszerzése.

A toplista az USA és az EU vonatkozásában:

Forrás: Balabit

-

Az IBM QRadar SIEM-hez egy biztonsági javítás érkezett.

-

A Fortinet FortiNAC-F kapcsán egy biztonsági hibára derült fény.

-

A Firefox legújabb kiadása számos sebezhetőséget orvosolt.

-

A CrushFTP fejlesztői egy biztonsági rést foltoztak be.

-

A GNU C Library kapcsán egy veszélyes biztonsági résre derült fény.

-

A Microsoft Edge legújabb verziója számos sebezhetőséget szüntet meg.

-

Kritikus fontosságú hibajavítás vált elérhetővé a ChromeOS-hez.

-

A ClamAV kapcsán egy közepes veszélyeségű sebezhetőségre derült fény.

-

Az IBM két sebezhetőségről számolt be a WebSphere Application Server kapcsán.

-

Az Oracle 71 hibajavítást adott ki az Oracle Linux operációs rendszerhez.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.