Mobilizálódik a kiberbűnözés

Az okostelefonok esetében is egyre többször kerülnek szóba azok a kártékony hálózatok, amelyek korábban fertőzött, Windows-os számítógépeket foglaltak magukban.

A fertőzött számítógépekből felépülő botnet hálózatok már bebizonyították, hogy nagyon komolyan kell velük számolni, hiszen jelentős károkozásokban kaphatnak szerepet. A hatóságok, biztonsági cégek, szolgáltatók szünet nélküli macska-egér harcot vívnak a botnetek üzemeltetőivel. Az elmúlt években számos ilyen hálózatot sikerült végleg vagy átmenetileg megbénítani, de a bűnözők folyamatosan megújuló módszereivel nehéz tartani a lépést. Márpedig a támadók fegyvertára kimeríthetetlennek látszik. Oly annyira, hogy újabban már nem kizárólag a PC-ket igyekeznek ostromolni és hálózatokba szervezni, hanem a mobil készülékeket is. Ebből a szempontból különösen az Android alapú okostelefonok és táblagépek keltik fel az érdeklődésüket.

Mobil károkozó botnet támogatással

A Kaspersky Lab kutatói az elmúlt hónapokban egy olyan Android kompatibilis károkozó ténykedését kísérték figyelemmel, amely egyre több veszélyt rejt a mobil készülékekre, az azokon tárolt adatokra, valamint a felhasználók pénztárcájára nézve. Jelen esetben az Obad.A nevű trójairól van szó, amelynek terjesztői újabb trükkel próbálkoznak. A nemkívánatos szerzeményük terjesztéséhez egy másik trójait használnak, amely Opfake.A névre hallgat.

E vírusterjesztési eljárás a Windows-os világból korántsem ismeretlen, de a mobilok esetében még nem számít gyakori jelenségnek. A trükk lényege, hogy a készülékeket először az Opfake trójaival fertőzik meg, amely aztán gondoskodik arról, hogy a másik nemkívánatos program is minél több androidos eszközre kerüljön fel. Az esetek többségében a károkozás egy SMS-üzenettel kezdődik, amely egy hivatkozást tartalmaz, és azt állítja, hogy egy MMS megtekintéséhez kell kattintani a linkre. Amennyiben ezt a felhasználó megteszi, akkor az Opfake kódja letöltődik a készülékre. Itt nagyon fontos hangsúlyozni, hogy ez a trójai sem képes felhasználói közreműködés nélkül elindulni, és a mobil tulajdonosának jóváhagyására is szüksége van ahhoz, hogy a kellő jogosultságokhoz jusson.

Amikor az Opfake elindul, akkor összegyűjti a telefonkönyvben, címjegyzékben szereplő telefonszámokat, amelyekre hasonló SMS-üzeneteket küld ki (a felhasználó kontójára), mint amivel saját maga is terjed. Az üzenetek szövegét azonban egy vezérlőszerverről tölti le, így azok tartalma változhat. Mindez pedig egyben azt is jelenti, hogy a mobilokat egy botnethez csatlakoztatja, amelynek révén a csalók szabadon osztogathatják a parancsaikat.

A második hullám

Az Opfake által generált SMS-ek kapnak szerepet az Obad trójai terjesztésében is. A kártékony program egy mms.apk vagy egy mmska.apk nevű fájl formájában kerülhet fel a készülékekre, amelyeken aztán szorgos adatgyűjtésbe kezd. A terjesztői számára értékes információkat feltölti egy távoli kiszolgálóra, majd emelt díjas SMS-ek küldözgetésébe fog. Ezzel pedig közvetlen anyagi károkat okoz a felhasználók számára.

Ha nem jön a segítség

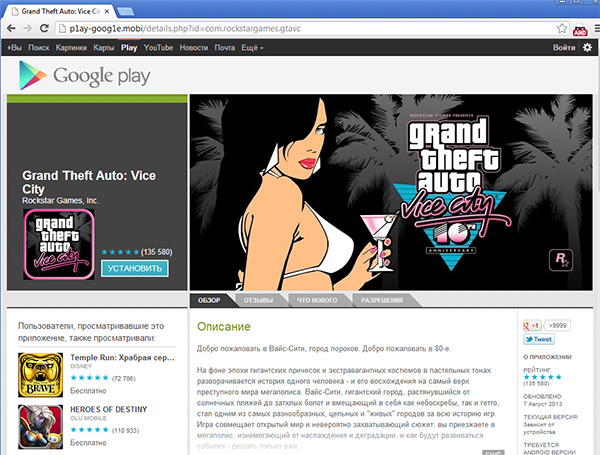

A Kaspersky Lab azért arra is rávilágított, hogy az Obadnak nincs minden esetben szüksége arra, hogy egy másik trójai is besegítsen neki. Az ártalmas program ugyanis - bizonyos feltételek teljesülése esetén - képes Bluetooth kapcsolaton keresztül egyik telefonról a másikra átkerülni. Emellett mobil alkalmazások megfertőzésével, vagy azok mögött meglapulva szintén feljuthat a mobilokra. A biztonsági cég szerint Google Play-ről letölthető egyes alkalmazásokban is kimutatható volt a jelenléte, de további több mint száz meghackelt weboldalon is feltűnt már.

Egy fertőzött mobil alkalmazás a Google Play-en - Forrás: Kaspersky Lab

Kihasznált sebezhetőség

A víruskutatók szerint az Obad egy androidos sérülékenységet próbál a saját javára fordítani ahhoz, hogy root (rendszergazdai) jogosultságokat szerezzen. Erről a biztonsági résről a Kaspersky Lab már értesítette a Google fejlesztőit, akik a hibát az operációs rendszer 4.3-as verziójában megszüntették. Azonban a korábbi kiadások még mindig kiszolgáltatottak e szempontból.

Az Obad jelenleg elsősorban az orosz felhasználók körében terjed, ami természetesen nem jelenti azt, hogy a károkozó nem ütheti fel a fejét a világ bármely más pontján. Azonban az továbbra is elmondható, hogy az Obad és a hasonló képességekkel rendelkező, botnetes kártevők inkább még csak a szárnyaikat próbálgatják, de összességében egy nem túl bíztató jövőt vetítenek előre.

Védekezés

A mobil kártékony programok elleni védekezés során a legfontosabb, hogy megbízható forrásból származó, ellenőrzött alkalmazásokat telepítsünk, és a szoftverek által igényelt jogosultságok megadásakor körültekintően járjunk el. Emellett lényeges szerepet kell kapniuk a mobilbiztonsági alkalmazásoknak is, amelyek egy további védelmi vonalat képeznek az okostelefonokon és a táblagépeken.

-

A FreeRDP-hez öt patch vált elérhetővé.

-

A Dell biztonsági frissítést adott ki a Custom VMware ESXi-hez.

-

A Google kritikus veszélyességű sebezhetőségeket orvosolt a Chrome webböngésző kapcsán.

-

Az IBM QRadar SIEM-hez egy biztonsági javítás érkezett.

-

A Fortinet FortiNAC-F kapcsán egy biztonsági hibára derült fény.

-

A Firefox legújabb kiadása számos sebezhetőséget orvosolt.

-

A CrushFTP fejlesztői egy biztonsági rést foltoztak be.

-

A GNU C Library kapcsán egy veszélyes biztonsági résre derült fény.

-

A Microsoft Edge legújabb verziója számos sebezhetőséget szüntet meg.

-

Kritikus fontosságú hibajavítás vált elérhetővé a ChromeOS-hez.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.