Mennyit ér a titkosítás?

Az elmúlt hetekben nagy port kavart megfigyelési botrányok miatt felértékelődhet az adattikosítás szerepe. Azonban szakemberek arra figyelmeztetnek, hogy a titkosítás sem mindig csodaszer.

Az Egyesült Államokban két hete kirobbant adatvédelmi botrány továbbra is az egyik központi téma az amerikai szaksajtóban. Az ügy akkor látott napvilágot, amikor a The Guardian egy bírósági végzésre hivatkozva azt állította, hogy a Verizonnak tömegesen kell adatokat átadnia az amerikai Nemzetbiztonsági Ügynökségnek (NSA). Ezen adatok köre a hívó és a hívott fél telefonszámára, a hívások helyére, időpontjára és időtartamára terjedt ki. A beszélgetések lehallgatására vagy mentésére már nem kapott felhatalmazást az NSA.

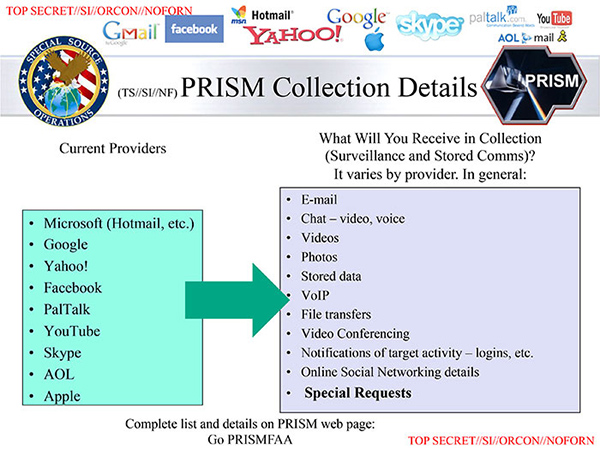

Az ügy azonban ennyivel nem zárult le, ugyanis rövid időn belül a The Guardian valamint a Washington Post arról adott hírt, hogy egy titkos dokumentum, pontosabban egy prezentáció alapján az NSA egy PRISM nevű program keretében olyan vállalatok ügyfelei iránt is fokozott kíváncsiságot mutatott, mint amilyen például az Apple, az AOL, a Google, a Facebook, a Yahoo! és a Microsoft. Ennek kapcsán nagyon sok hír látott napvilágot, miközben az ügyben említésre kerülő vállalatok sorra tagadták, hogy tömegesen adtak volna ki felhasználói adatokat bármilyen kormánynak, hatóságnak vagy szervezetnek. A vizsgálódásba aztán az Európai Unió is bekapcsolódott, amely egyúttal nemtetszésének adott hangot, és hamar politikai síkra terelődtek a történtek. Eközben pedig a biztonsági szakértők is igyekeztek kommentálni az eseményeket, és tanácsokkal ellátni az egyéni, illetve az üzleti felhasználókat. Ez pedig újabb vitákat váltott ki, különösen, ami a titkosítást illeti.

Forrás: Washington Post

Védelem az adatgyűjtés ellen

A politikai, jogi kérdések mellett a PRISM biztonsági dilemmákat is a felszínre hozott. Ezek közül a legfontosabb, hogy a felhasználók miként akadályozhatják meg azt, hogy a különféle szolgáltatókhoz feltöltött adataikat, fájljaikat akár a kormányok, akár a titkosszolgálatok, akár a hackerek olvasható formában megkaparinthassák. Erre az egyik legkézenfekvőbb válasz a titkosítás alkalmazása, azonban több szakember is arra világított rá, hogy önmagában a fájlok, adatok kódolása még nem jelent teljes körű megoldást.

Azt, hogy a titkosítás mekkora szerepet játszik a megfigyelések elleni védelemben nagymértékben befolyásolja a begyűjtött adatok köre. A Verizon esetében kizárólag metaadatok NSA számára történő átadásáról volt szó, vagyis magát a kommunikációt nem figyelte meg az ügynökség, legalábbis nem tömegesen. Ez egyben azt is jelenti, hogy hiába alkalmaztak volna a Verizon ügyfelei bármiféle titkosítást, a hívásokra vonatkozó alapinformációkat (telefonszám, hívás helye és időtartama, stb.) úgysem tudták volna leplezni. Hasonló a helyzet azon online szolgáltatók esetében, amelyek lehetőséget biztosítanak például fájlok védett tárolására. Hiába vannak az állományok kódolva, attól még a szolgáltató a rendszerbe történő bejelentkezési adatokat, IP-címeket le tudja menteni, és adott esetben át tudja adni a hatóságoknak.

"Tény, hogy ha felhívok valakit, vagy engem felhívnak, akkor a titkosítással nem lehet semmire menni. Ez nem a kommunikáció, hanem a végpontok lehallgatása" - mondta Bruce Schneier, az ismert biztonsági szakértő a metaadatok gyűjtése kapcsán. Véleménye szerint a végpontok védelme sokkal nehezebb feladat, mint a beszéd, a levelezés vagy a telefonhívások titkosítása. "Elvégre meg kell mondani a szolgáltatónknak, hogy kivel akarunk beszélni. Nem kódolhatjuk a telefonszámot, mert arra a szolgáltatónak szüksége van a hívások lebonyolításához" - tette hozzá Schneier.

Amikor segíthet a titkosítás

Természetesen teljesen más szituáció az, amikor magát a kommunikációt, a hálózaton átvitt adatokat vagy valamely felhőalapú szolgáltatás révén tárolt fájlokat kell megóvni az avatatlan szemek elől. Ekkor a titkosítás már nagyobb szerepet kap, azonban a szakemberek meglehetősen óvatosan nyilatkoztak még ennek kapcsán is. Mindez pedig azt is érzékelteti, hogy a PRISM ügy még a szakértők berkein belül is nagyfokú óvatosságot váltott ki.

Matthew Green, a Johns Hopkins Egyetem professzora az SSL-t említette példaként, amely napjainkban kulcsszerepet játszik az adatkommunikáció titkosításában. A kutató arra hívta fel a figyelmet, hogy az SSL esetében is többféle védelmi szint valósítható meg, amik nagymértékben függnek az alkalmazott titkosítási eljárásoktól, a kulcsméretektől, stb. Nyilvánvalóan nem mindegy, hogy az NSA milyen szintű védelemmel találja magát szembe. Ugyanakkor a professzor meglehetősen bizonytalanul nyilatkozott a titkosszolgálatok technológiai képességeit illetően.

"Fogalmunk sincs arról, hogy az NSA mire képes. Azt azonban joggal feltételezhetjük, hogy ha fel is tud törni modern titkosításokat, akkor azt csak elég nagy költségek mellett képes megtenni. Ez pedig ellentmond a titkosított kapcsolatok nem célzott, tömeges lehallgatásának" - nyilatkozta Matthew Green.

Titkosítás egy életen át

Dwayne Melancon, a Tripwire műszaki igazgatója a PRISM, illetve a felmerült titkosítási dilemmák kapcsán úgy nyilatkozott, hogy az adatok kódolása teljes mértékben csak akkor tudja meggátolni a megfigyeléseket, ha a titkosítás az adatok teljes életciklusán keresztül folyamatosan megtörténik. Mindez pedig feltételezi azt, hogy a védelem az adatok tárolásakor, továbbításakor, feldolgozásakor és mentésekor is adott. Természetesen ezt a mindennapokban korántsem egyszerű és olcsó megvalósítani, ráadásul a felhőalapú szolgáltatások esetében a kulcsmenedzsment további problémákat hordoz.

Mit lehet tenni?

A fentiek alapján joggal merülhet fel a kérdés, hogy mit lehet tenni a megfigyelések ellen. A szakemberek véleménye alapján mindenképpen célszerű titkosítást alkalmazni, még ha az nem is fogja teljes körűen biztosítani az anonimitást, illetve az adatgyűjtések elleni védelmet. A fájlok, levelek, stb. visszafejtését ugyanakkor megnehezítheti, és időigényessé teheti, legalábbis a megfelelő titkosítási eljárások kiválasztása és alkalmazása esetén. Emellett célszerű olyan online szolgáltatásokat igénybe venni, amelyek nagy hangsúlyt helyeznek a biztonságos kommunikációra. Ilyen sok más mellett a RedPhone, a TextSecure és a Cryptocat.

Robert Banagale, a Gliph elnök-vezérigazgatójának szavait szintén érdemes fontolóra venni: "Sokkal nagyobb a valószínűsége annak, hogy hackerek próbálják kitalálni a jelszavainkat, mint az, hogy az NSA kémkedik utánunk".

-

A Roundcube Webmail újabb fontos biztonsági frissítést kapott.

-

Az Asterisk fejlesztői biztonsági hibákról számoltak be.

-

Az ISC BIND kapcsán öt biztonsági hibajavítás vált elérhetővé.

-

A Trend Micro Apex One-hoz fontos biztonsági frissítések érkeztek.

-

A phpMyFAQ fejlesztői öt biztonsági hibáról adtak tájékoztatást.

-

A Microsoft két biztonsági hibajavítást adott ki a Microsoft Defenderhez.

-

Számos biztonsági frissítés érkezett a Dovecothoz.

-

A Postfix fejlesztői egy közepes veszélyességű hibát orvosoltak.

-

A MariaDB-hez több biztonsági javítás vált elérhetővé.

-

A Mozilla több tucat hibajavítást adott ki a Firefoxhoz.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

Az Apple Pay az egyik legnépszerűbb mobilfizetési szolgáltatás világszerte: becslések szerint több százmillió felhasználóval és évente több ezermilliárd dollárnyi tranzakcióval.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat