Mennyibe kerül egy rendszer megbénítása? Most kiderül...

Az elosztott szolgáltatásmegtagadási támadások végrehajtása egyre könnyebbé és olcsóbbá válik. Sajnos mindez meg is látszik a kedvezőtlenül alakuló biztonsági trendeken.

Meglehetősen gyakran lehet hallani olyan támadásokról, amelyek teljes informatikai rendszerek, illetve szolgáltatások megbénítását eredményezik. Azt is gondolhatnánk, hogy ezen incidensek mögött minden esetben kifinomult technikákat alkalmazó támadók állnak. A helyzet azonban az, hogy gyakran kibérelt erőforrások kapnak szerepet a károkozásokban.

A Verisign kutatói annak jártak utána, hogy az elosztott szolgáltatásmegtagadási támadások milyen módon valósulnak meg, és miért követelnek mind több áldozatot. A vizsgálataik során elemezték az internetes feketepiaci trendeket, és arra jutottak, hogy rendszereket, szolgáltatásokat jóval olcsóbban is térdre lehet kényszeríteni, mint azt korábban gondolták. A kiberbűnözői csoportok által felépített és folyamatosan bővített, fertőzött számítógépekből álló botnet hálózatok ugyanis kibérelhetők átlagosan 2-5 dollárért óránként. Ez az alvilági szolgáltatás azonban más "konstrukcióban" is igénybe vehető akkor, ha huzamosabb ideig van szükség a célpont ostromlására. Ekkor átlagosan 800 dolláros havidíjjal kell számolnia annak, aki igénybe akarja venni a kiberbűnözők által kínált illegális lehetőségeket.

Az alvilági DDoS szolgáltatások iránt évről évre nagyobb kereslet mutatkozik, ami azt is jelenti, hogy mind több támadás ellen kell védekezni. Ráadásul a kiberbűnözők a megoldásaikat egyre intenzívebben reklámozzák, és egyáltalán nem rejtik véka alá az ártalmas technológiáikat. Például az egyik legismertebb ilyen DDoS-szolgáltatás (amely a Gwapo nevet viseli) reklámja közbe-közbe a YouTube-ra is felkerül, és a videóban szerepel a megrendelések fogadása céljából létrehozott e-mail cím is. Ugyanakkor az elmúlt hónapokban nem a Gwapo marketingje volt a legfeltűnőbb. A Lizard Squad csoport a tavaly év végi Sony PlayStation Network (PSN) és Microsoft Xbox Live elleni akciója után intenzíven kezdte hirdetni a LizardStresser DDoS szolgáltatását, amelynek havi költsége 6-120 dollár között mozog.

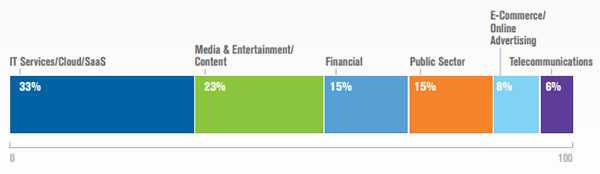

A Verisign jelentése szerint napjainkban a DDoS célpontok körét nehéz behatárolni, ugyanis a DDoS eszközök és szolgáltatások elterjedése miatt tulajdonképpen minden szervezet áldozattá válhat. A legtöbb ilyen jellegű incidenssel azonban leginkább az informatikai és a felhős szolgáltatóknak kell szembe nézniük. Azért is ők vannak a legtöbbször célkeresztben, mert a rendszereik ostromlásával nem kizárólag publikus hálózatok megbénítására nyílhat mód, hanem hibrid cloud esetén akár belső rendszerek is kompromittálódhatnak. A célpontok toplistájának dobogós helyeire a média és a pénzügyi szektor került még fel.

Forrás: Verisign

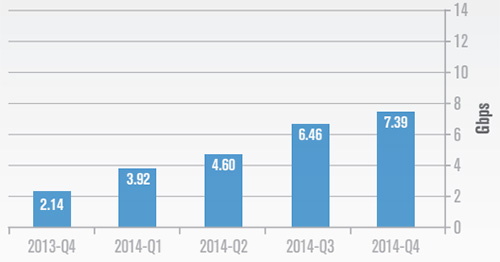

A DDoS támadásoknak nemcsak a száma érdekes, hanem az is, hogy milyen intenzitással csapnak le az áldozatokra. 2014 negyedik negyedévében az egy-egy incidens során felemésztett sávszélesség átlagos értékes 7,39 Gbps-ra adódott. Ez a megelőző negyedévhez képest 14 százalékos növekedés, míg az egy évvel korábban mért értékhez viszonyítva már 245 százalékos az intenzitásnövekedés.

Forrás: Verisign

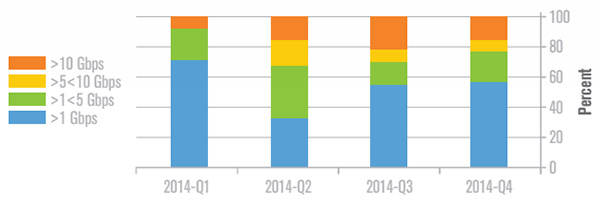

2014 negyedik negyedévében a Verisign által regisztrált legjelentősebb DDoS-támadás során 60 Gbps-os sávszélességet sikerült lefoglalniuk a támadóknak a hasznos szolgáltatások elől. A problémákat tovább fokozta, hogy ezt a volument NTP-alapú trükközésekkel 24 órán keresztül fent tudták tartani az elkövetők. Ez azonban csak egy példa az NTP/UDP-alapú károkozásokra, amelyek a leggyakrabban alkalmazott DDoS technikáknak számítanak.

Forrás: Verisign

"Az UDP-re épülő hálózati szolgáltatások, mint például a DNS, az SNMP, az NTP, a RADIUS stb., mind potenciális támadási vektoroknak számítanak, elsősorban azért mert kapcsolat nélküli protokollok, és könnyebb forrás IP manipulációkra adnak módot" - nyilatkozta Ramakant Pandrangi, a Verisign alelnöke.

-

A Roundcube Webmail újabb fontos biztonsági frissítést kapott.

-

Az Asterisk fejlesztői biztonsági hibákról számoltak be.

-

Az ISC BIND kapcsán öt biztonsági hibajavítás vált elérhetővé.

-

A Trend Micro Apex One-hoz fontos biztonsági frissítések érkeztek.

-

A phpMyFAQ fejlesztői öt biztonsági hibáról adtak tájékoztatást.

-

A Microsoft két biztonsági hibajavítást adott ki a Microsoft Defenderhez.

-

Számos biztonsági frissítés érkezett a Dovecothoz.

-

A Postfix fejlesztői egy közepes veszélyességű hibát orvosoltak.

-

A MariaDB-hez több biztonsági javítás vált elérhetővé.

-

A Mozilla több tucat hibajavítást adott ki a Firefoxhoz.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

Az Apple Pay az egyik legnépszerűbb mobilfizetési szolgáltatás világszerte: becslések szerint több százmillió felhasználóval és évente több ezermilliárd dollárnyi tranzakcióval.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat