Így hackelték meg a PHP weboldalát

Az elmúlt napokban a PHP weboldalának meghackelése borzolta a kedélyeket. Mostanra már tisztábban lehet látni a történtek kapcsán.

A múlt hét közepén a Google biztonsági szolgáltatása, a Safe Browsing azt jelezte, hogy a php.net oldal egy olyan átirányítást végez, amely a látogatókat kártékony weblapra vezeti. A weboldal üzemeltetői kezdetben azt gondolták, hogy mindez csak vaklárma, és a Google szolgáltatása tévesen tette feketelistára a php.net domainhez tartozó webcímeket. Miután azonban pontosabb részletek is rendelkezésükre álltak, már ők is úgy vélték, hogy valami tényleg nincs rendben. És nem is volt.

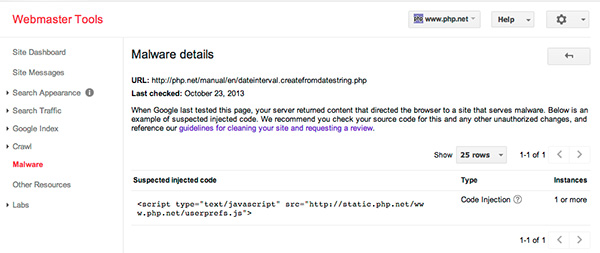

A Google rendszere egy szerdai értesítőben azt közölte, hogy az egyik JavaScript állománnyal vannak problémák. Ezt természetesen alaposan is szemügyre vették a PHP hivatalos weboldalának üzemeltetői, és megállapították, hogy azt ismeretlen személyek manipulálták. Ekkor megtették a szükséges intézkedéseket, megkezdték a helyreállítást, valamint további vizsgálatokat kezdeményeztek.

Forrás: Twitter

A php.net, illetve annak aldomainjeihez tartozó weboldalak kiszolgálását végző szerverek mindegyikének auditálására sor került. Végül kiderült, hogy két kiszolgáló esetében történtek manipulációk. Ezek közül az egyik a www.php.net, a static.php.net és a git.php.net, míg a másik a bugs.php.net kiszolgálásáért volt felelős. Ezzel a vizsgálattal tehát egyben behatárolhatóvá vált az incidens miatt érintett webhelyek köre.

JavaScriptes trükközés

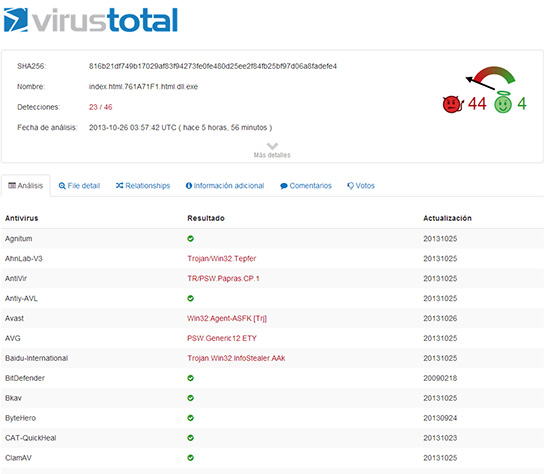

A feketekalapos hackerek az akciójuk során egy általánosnak mondható technikát alkalmaztak, ugyanis az egyik JavaScript állományt manipulálták, amelybe plusz scripteket szúrtak be. Ahogy azt korábban a Google Safe Browsing is jelezte, a problémát a userprefs.js fájl jelentette, amely egy külső weboldalról letöltött, majd végrehajtott egy exploit kódot, ami végül vírusfertőzést okozhatott a számítógépeken. Az Alien Vault kutatói szerint ezúttal a Magnitude nevű exploit kit jutott szerephez, amely különféle sérülékenységek révén próbálta terjeszteni a nemkívánatos kódokat a PHP weboldalának letöltésekor. A Barracuda Networks vizsgálatai azt támasztották alá, hogy a Flash Player egyik biztonsági rését igyekeztek a vírusterjesztők a saját javukra fordítani, míg a Trustwave azt is észrevette, hogy a Magnitude szóban forgó változata egy Internet Explorert érintő - Microsoft által májusban kijavított - hibát is megkísérelt kihasználni.

Fabio Assolini, a Kaspersky Lab szakértője pedig arra a végső következtetésre jutott, hogy a PHP esetében alkalmazott ártalmas kód a Tepfer trójait terjesztette, amely alapvetően adatlopást tesz lehetővé, és többek között FTP-s alkalmazásokból képes hozzáférési adatokat bezsebelni. Ez azért érdekes, mert a PHP weboldalát leginkább fejlesztők látogatják, akik nagyon gyakran használnak FTP-szervereket a munkájuk során.

Tanúsítványok is sérülhettek

A php.net üzemeltetői jelezték, hogy a vizsgálataik során nem találtak arra utaló jeleket, hogy a PHP-kódbázisa vagy a letölthető telepítőcsomagok, fájlok kompromittálódtak volna. Viszont fennállt annak a lehetősége, hogy egyes oldalak esetében alkalmazott SSL-tanúsítványokhoz tartozó privát kulcsokhoz hozzáférést szereztek illetéktelenek. Ezért az üzemeltetők a tanúsítványok lecserélése, illetve visszavonása mellett döntöttek.

A PHP szakemberei azt javasolták, hogy aki október 22-24. között meglátogatta valamelyik érintett weboldalt, az mindenképpen futtasson le a számítógépén egy víruskeresést. Azonban a két nap alatt korántsem minden látogató számítógépe volt veszélyben, ugyanis az érintett JavaScript fájlt egy háttérben futó szinkronizációs folyamat rendszeresen visszaállította az eredeti állapotba. Így aztán nehéz megmondani, hogy az incidens valójában hány számítógépet érinthetett.

Szintén elővigyázatossági okokból megtörtént az svn.php.net, illetve a git.php.net esetében regisztrált felhasználói fiókok jelszavainak törlése.

-

Az Adobe három biztonsági rést foltozott be a Reader alkalmazáson.

-

Az Adobe Illustrator kapcsán hét biztonsági hibára derült fény.

-

Jelentős biztonsági frissítés érkezett az Adobe e-kereskedelmi platformjaihoz.

-

Az SAP kiadta a márciusi biztonsági frissítéseit.

-

Letölthetővé váltak a Windows márciusi biztonsági hibajavításai.

-

Megérkeztek az Office legújabb biztonsági frissítései.

-

A Microsoft három patch-et adott ki az SQL Serverhez.

-

A Microsoft három hibajavítással tette biztonságosabbá a SharePoint Servert.

-

A Zabbix egy biztonsági hiba miatt kapott frissítést.

-

A Microsoft kilenc biztonsági rést foltozott be az Edge webböngészőn.

Az elmúlt hetekben egyre többen számolnak be arról, hogy olyan csomagot kaptak, melyet nem is rendeltek meg.

Egyetlen kiszivárgott jelszó ma már nem csak egy fiókot veszélyeztet – akár az összes többihez is hozzáférést biztosíthat a támadóknak – figyelmeztetnek az ESET kiberbiztonsági szakértői.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat