Feltámadnak a makróvírusok

Az elmúlt években jelentősen háttérbe szorultak a makróvírusok. Sajnos azonban úgy tűnik, hogy a kiberbűnözés ismét elkezdte felkarolni ezeket a károkozókat.

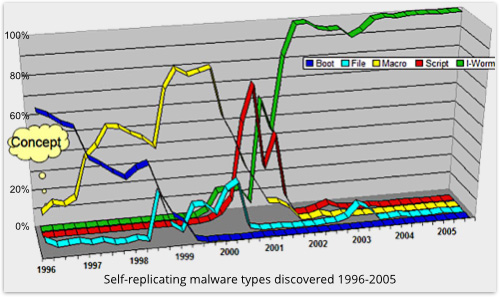

A makróvírusok története sok évre nyúlik vissza. Az egyik legismertebb képviselőjük az 1999-ben terjedésnek indult Melissa vírus volt, de ugyancsak Visual Basic scriptekkel (vbs fájlokkal) okozott károkat a hírhedt ILOVEYOU féreg is. Aztán a 2000-es évek elején a vírusírók más irányba mozdultak el, és meglehetősen gyorsan kezdték hanyagolni a makróvírusokat. Az elmúlt években ugyan egy-egy példány felbukkant, de ezek korántsem terjedtek olyan mértékben, mint az elődjeik. Az elmúlt hónapokban azonban a kiberbűnözés újra átgondolta azt, hogy a régmúlt nagy károkozóit miként lehet ismét hadra fogni.

A Sophos statisztikái is azt támasztják alá, hogy a makróvírusokkal ismét komolyan kell számolni. A biztonsági cég adatai alapján elmondható, hogy míg júniusban a makróvírusok az összes, dokumentumok útján terjedő kártékony program hat százalékát tették ki, addig ez az arány júliusban 28 százalékra emelkedett. Vagyis nagyon jelentős növekedésről van szó, amit a védelmi intézkedések meghozatalánál, illetve a vírusvédelmi eszközök fejlesztésénél is figyelembe kell venni.

Forrás: Sophos

Graham Chantry, a SophosLabs biztonsági kutatója is úgy látja, hogy a kiberbűnözés ismét felfigyelt a Visual Basic kódokban rejlő lehetőségekre. "Manapság meglehetősen kevesen használnak számítógépet víruskereső nélkül, ami a kártékony programok készítőit arra kényszeríti, hogy folyamatos erőfeszítéseket tegyenek a védelem megkerülése érdekében. Az exploitok fájlstruktúrája általában elég kötött. Visual Basic kódokat viszont egyszerű írni és rugalmasak. A hasonló funkciókat gyakran többféle módon is meg lehet valósítani velük, ami a vírusírók számára lehetőséget ad arra, hogy több variánst is készítsenek a szerzeményeikből" - mondta a szakember. Majd hozzátette, hogy a makrók abból a szempontból is előnyt jelentenek a csalók számára, hogy jóval kevésbé verziófüggőek az Office esetében, mint az exploitok, így aztán szélesebb körben okozhatnak fennakadásokat.

Makróvírusok terjesztése megtévesztéssel

Chantry kifejtette, hogy a legutóbb feltárt makróvírusok terjesztésében egyértelműen a felhasználók megtévesztésére szolgáló social engineering technikák játsszák a főszerepet. Előfordul például, hogy a vírusterjesztők teljesen kusza Word dokumentumokat küldözgetnek kéretlen elektronikus levelekben, majd azt állítják, hogy a dokumentum megtekintéséhez engedélyezni kell a makrók futtatását, mivel az állományt a Sophos egyik titkosító szoftverével kódolták a biztonság érdekében. Természetesen a valóságban mindez csak arra szolgál, hogy a makrók futtatásához szükséges engedélyeket megkapják.

Prémium előfizetéssel!

-

A PostgreSQL legújabb verziói 11 biztonsági hibajavítást tartalmaznak.

-

Az ImageMagick számos sérülékenyég következtében kapott frissítést.

-

Az Apache Tomcathez elérhetővé váltak a legújabb biztonsági frissítések.

-

Az NGINX egy 16 éve létező biztonsági hiba miatt kapott frissítést.

-

A Microsoft egy kritikus veszélyességű, nulladik napi hibáról számolt be az Exchange Server kapcsán.

-

Kritikus veszélyességű sérülékenység található az Eximben.

-

A Samba frissítésével három biztonsági hiba szüntethető meg.

-

Az Adobe három hibajavítást adott ki a Adobe Premiere alkalmazásához.

-

Az Adobe négy biztonsági rést foltozott be az Illustrator szoftveren.

-

Az Adobe frissítette a Commerce és Magento megoldásait.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

Az Apple Pay az egyik legnépszerűbb mobilfizetési szolgáltatás világszerte: becslések szerint több százmillió felhasználóval és évente több ezermilliárd dollárnyi tranzakcióval.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat