Egyre ütősebb fegyver a Silverlight

A Silverlight egyre inkább felkelti a kiberbűnözés érdeklődését, aminek az az egyenes következménye, hogy a nem megfelelően frissített számítógépek még inkább kiszolgáltatottá válnak a támadásokkal szemben.

A kiberbűnözők mindig is előszeretettel fordítottak a saját céljaikra olyan technológiákat, amelyek széles körben használatosak a felhasználók körében. Ez persze korántsem meglepő, hiszen ezek révén tudnak átfogó támadásokat indítani. Ebből a szempontból különösen "felkapottnak" számít a Java, a Flash Player és az Adobe Reader, amelyek rendszeresen kapják a biztonsági frissítéseket. Egyre inkább hasonló szintre ér a Silverlight is, amit jól jelez, hogy a Microsoft keretrendszerében feltárt sebezhetőségek kihasználására alkalmas (exploit) kódok mind gyakrabban kerülnek bele olyan eszközkészletekbe, amelyek támadások automatizálását segítik elő. Erre a problémára figyelmeztettek a napokban a Cisco kutatói, akik szerint a Silverlight meglehetősen gyorsan kezd megerősödni alvilági körökben.

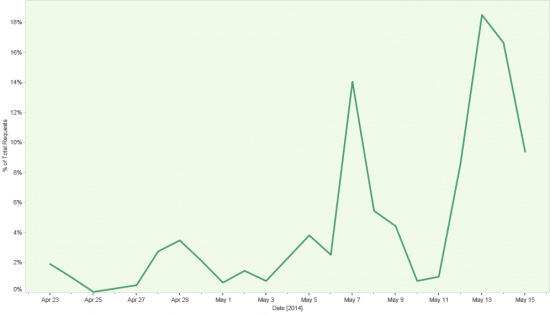

A webes fenyegetettségek nagyon gyakran az alkalmazások biztonsági réseit, nem megfelelő védelmét használják ki. Ugyancsak gyakori, amikor az elkövetők a kliensalkalmazások (webböngészők, illetve azok kiegészítőinek) sérülékenységeit aknázzák ki. Mindezt azonban sokszor nem egy-egy kód segítségével teszik meg, hanem exploit kitek bevonásával, amelyek számos biztonsági rés kihasználására alkalmas arzenállal rendelkeznek. Az exploit kitek közül a Cisco még januárban a Fiesta esetében lett figyelmes arra, hogy az Silverlight támogatással egészült ki. Az elmúlt hetekben pedig az Angler eszközkészlet vált kompatibilissé a Microsoft keretrendszerével, ami jelentősen hozzájárulhat a Silverlight alapú támadások számának további növekedéséhez.

Az Angler aktivitása - Forrás: Cisco

Így következik be egy támadás

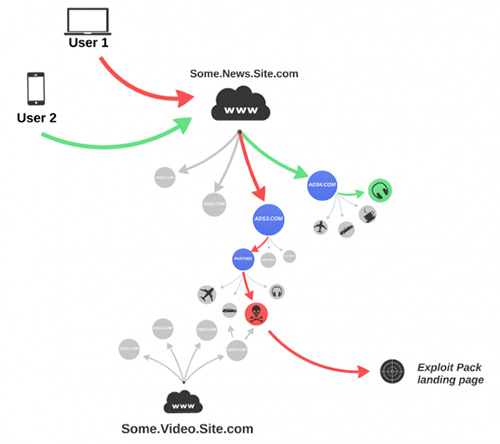

A Cisco vizsgálatai szerint a támadók az exploit kit nyújtotta lehetőségekkel olyan módon próbálnak visszaélni, hogy reklámhálózatokba helyeznek el nemkívánatos hirdetéseket, amelyek teljesen ártalmatlan weboldalakon is megjelennek, majd átirányításokat hajtanak végre. Amikor például az Angler szóhoz jut, akkor először ellenőrzi, hogy az adott rendszeren milyen alkalmazások, böngészőkiegészítők találhatók, és azok közül melyek az elavult verziók. Amennyiben ráakad sebezhető kiadásra, akkor rögtön kiválasztja a megfelelő exploitot, és végrehajtja a feladatát. Ekkor általában további ártalmas kódok, vírusok terjesztése a célja a csalóknak.

Forrás: Cisco

Az Angler kapcsán fontos megjegyezni, hogy az képes a Flash Player, a Java és az Adobe Reader egyes sebezhetőségeinek kihasználására. A Silverlight esetében pedig jelenleg a 2013 márciusában (CVE-2013-0074), valamint a 2013 októberében (CVE-2013-3896) napvilágra került sérülékenységeket tudja a támadók javára fordítani. Ezeket a biztonsági réseket a Microsoft már tavaly befoltozta, így a megfelelő frissítések telepítésével könnyedén lehet csökkenteni a kockázatokat.

A tanulságok

A Silverlight támadásokban betöltött szerepének fokozódása arra hívja fel a figyelmet, hogy az operációs rendszer mellett az alkalmazások és a kiegészítők rendszeres frissítésére is komoly hangsúlyt kell helyezni. Amennyiben ugyanis az exploit kitek nem találnak olyan komponenst, amelyet ostromolni tudnának, akkor a károkozások valószínűsége jelentősen csökken. Sajnos a mindennapokban a biztonsági frissítések gyakorta maradnak el, ami a kiberbűnözők dolgát nagymértékben megkönnyíti. A Cisco szerint például a Silverlight alapú támadások során az esetek legalább 10 százalékában a támadók el tudják érni a céljukat, és sikeresen fertőzik meg a biztonsági réseket tartalmazó rendszereket. Ez az arány pedig bőven elég ahhoz, hogy a csalók továbbra is kitartsanak az elgondolásaik mellett.

-

A PostgreSQL legújabb verziói 11 biztonsági hibajavítást tartalmaznak.

-

Az ImageMagick számos sérülékenyég következtében kapott frissítést.

-

Az Apache Tomcathez elérhetővé váltak a legújabb biztonsági frissítések.

-

Az NGINX egy 16 éve létező biztonsági hiba miatt kapott frissítést.

-

A Microsoft egy kritikus veszélyességű, nulladik napi hibáról számolt be az Exchange Server kapcsán.

-

Kritikus veszélyességű sérülékenység található az Eximben.

-

A Samba frissítésével három biztonsági hiba szüntethető meg.

-

Az Adobe három hibajavítást adott ki a Adobe Premiere alkalmazásához.

-

Az Adobe négy biztonsági rést foltozott be az Illustrator szoftveren.

-

Az Adobe frissítette a Commerce és Magento megoldásait.

Az ESET kiberbiztonsági kutatói egy új, CallPhantom névre keresztelt androidos csalássorozatot azonosítottak a Google Play áruházban, amely valótlan ígéretekkel próbál pénzt kicsalni a felhasználóktól.

Az Apple Pay az egyik legnépszerűbb mobilfizetési szolgáltatás világszerte: becslések szerint több százmillió felhasználóval és évente több ezermilliárd dollárnyi tranzakcióval.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat