Biztonsági hibával küzd a Nissan

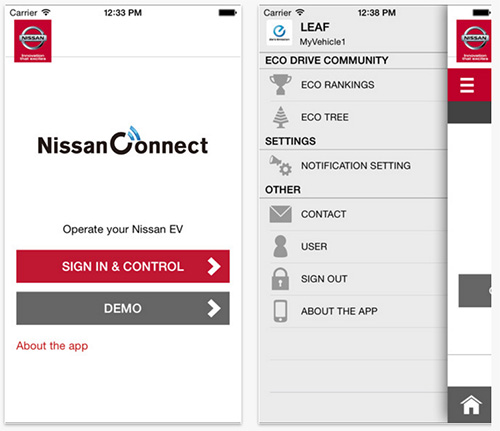

A Nissan LEAF gépkocsikhoz fejlesztett mobil alkalmazás kapcsán egy sérülékenység látott napvilágot. A gyártó átmenetileg leállította a NissanConnect EV használatát.

Ahogy egyre több elektronika és informatika költözik be a gépkocsikba, úgy lesznek azok mind vonzóbbak a biztonsági kutatók számára, akik egyre elszántabban keresgélik a biztonsági réseket. Nem is sikertelenül, hiszen az elmúlt időszakban több autógyár kapcsán is felmerültek adatbiztonsági rendellenességek. E terület egyik legismertebb alakja a Twitter korábbi biztonsági szakértője, az Uber kutatója Charlie Miller, aki már számos autós hackelést mutatott be. Most azonban nem ő rukkolt elő a legújabb sérülékenységgel, hanem az ausztrál Troy Hunt. (Mint később kiderült valójában nem ő volt a szóban forgó probléma első felfedezője, mivel a sebezhetőségről már tavaly év végén lehullt a lepel.)

Hunt, valamint az egyik Nissan LEAF gépkocsival rendelkező tanítványa arra lett figyelmes, hogy a gépkocsi egyes funkcióinak vezérlésére alkalmas iOS alkalmazás biztonsági hiányosságok miatt ártalmas célokra is felhasználható lehet. Kiderült, hogy a mobil alkalmazás mindössze a LEAF járművekhez tartozó, egyedi VIN (Vehicle Identification Number) szám alapján végzi a hitelesítést. Amikor alaposabban szemügyre vettek több gépkocsit, akkor kiderült, hogy a VIN mindössze az utolsó öt karakterében tér el egymástól, ami alapot teremt a brute force támadásokhoz. A kódok viszonylag gyors végig próbálgatásával jogosulatlan hozzáférésre nyílhat lehetőség. A támadó be- vagy kikapcsolhatja a klímát. Ami nagyobb probléma, hogy lekérdezheti a jármű által gyűjtött egyes naplóinformációkat. Ezek tartalmazzák egyebek mellett az időpontokat, a megtett távolságot, az utazások számát, a fogyasztást stb.

Hunt az egyik brit kollégájának autóján kezdett kísérletezni, és közösen elérték az alkalmazás segítségével, hogy a parkoló gépkocsiban bekapcsoljon a klíma, ami aztán le is merítette az akkumulátort. Emellett az említett adatokat is sikerült kinyerni az autóból. Noha mindez elsőre nem tűnik komoly kockázatnak, azért adatvédelmi problémákat felvet. És azt sem szabad elfelejteni, hogy az egyetlen szerencse, hogy a Nissan mobil alkalmazása nem képes arra, hogy távolról kinyissa az autót, vagy elindítsa azt. Technológiai szempontból ennek semmi akadálya nem lenne, de most összeteheti a két kezét a gyártó, hogy ezeket a funkciókat még nem valósította meg.

A Nissan már elismerte a hiba létezését, és dolgozik a sérülékenység kiküszöbölésén. A gyártó úgy látta jónak, hogy amíg nem készülnek el a megfelelő szintű biztonsági fejlesztések, addig inkább letiltja a NissanConnect EV alkalmazás használatát. Azt nem lehet biztosan tudni, hogy csak a Hunt féle hiba áll-e a látványos intézkedés mögött, vagy egyéb - komolyabb - problémák is felszínre kerültek.

A Nissan hangsúlyozta, hogy a LEAF gépkocsik továbbra is biztonságosan használhatók. "Nincs olyan kritikus összetevője a LEAF-nek, amely érintett lenne a probléma által, ezért a 200 ezer LEAF tulajdonos továbbra is biztonságosan vezetheti a gépkocsiját. Kizárólag azok a funkciók érintettek, amelyek mobiltelefonokról is vezérelhetők. Ugyanakkor manuálisan ezek is használhatók, csakúgy mint más autókban" - nyilatkozta a Nissan. A gyártó egyúttal elnézést kért az okozott kellemetlenségekért, és gyors, de hatásos megoldást ígért.

-

Az OpenClaw fejlesztői egy biztonsági hibáról számoltak be.

-

A phpMyFAQ fejlesztői számos biztonsági rést foltoztak be.

-

Az Oracle kilenc biztonsági hibát orvosolt a VirtualBox kapcsán.

-

Az Avast Premium Security egy biztonsági hibajavítást kapott.

-

Az Apple soron kívül javított egy biztonsági hibát az iOS és az iPadOS operációs rendszereiben.

-

Az Oracle elérhetővé tette a Database Server negyedéves biztonsági frissítéseit.

-

Az Oracle 34 biztonsági rést foltozott be a MySQL Serveren.

-

Az Oracle 11 biztonsági hibát tárt fel a Java SE kapcsán.

-

A Microsoft soron kívüli biztonsági frissítést adott ki az ASP.NET kapcsán.

-

A Git for Windows kapcsán egy biztonsági hiba javítására nyílt lehetőség.

Az Apple Pay az egyik legnépszerűbb mobilfizetési szolgáltatás világszerte: becslések szerint több százmillió felhasználóval és évente több ezermilliárd dollárnyi tranzakcióval.

A szakmai kapcsolatépítés egyik legfontosabb online terepe, a LinkedIn ma már több mint egymilliárd felhasználót köt össze világszerte.

OLDALUNK

RSSImpresszum

Hirdetési információk

Adatvédelem

Felhasználási feltételek

Hozzászólási szabályzat