A hálózatok korában a teljes hálózat biztonságára koncentrál a Cisco

A Cisco Talos kutatócsoportja több rosszindulatú eseményt blokkol naponta, mint ahány Google keresés történik. A vállalat szerint a felderítési idő drasztikus csökkentésére van szükség. (X)

A Center for Strategic and International Studies felmérése szerint a kiberbűnözés évente 375 és 575 milliárd dollár közötti terhet ró a globális gazdaságra. A támadások 75 százalékánál csupán néhány perc telik el az adatok kiszivárgásáig, de a felderítésük sokkal hosszabb ideig tart. A támadások több mint fele hónapokig, néha évekig észrevétlen marad. Egyes becslések szerint a vállalatok 90 százaléka nincs teljesen tisztában azzal, hogy milyen eszközök csatlakoznak a hálózatukhoz, és az sem szokatlan, hogy 5-10-szer annyi felhő alkalmazás van használatban egy szervezetnél, mint amennyit az informatikai részleg gondol.

A vállalatvezetők jobban félnek a hackertámadásoktól, mint az Eurozóna felbomlásától

Az utóbbi időszakban hatalmas változáson ment keresztül a biztonsággal foglalkozó iparág. Az olyan trendek előretörése, mint a digitalizáció vagy az Internet of Things (IoT) számszerűsíthető értéket teremtenek a vállalkozásoknak, ugyanakkor komoly kihívást jelentenek az IT biztonsággal foglalkozó szakemberek számára.

A PwC idén tavasszal 60 országban 1300 vállalati vezetőt kérdezett meg arról, hogy milyen - gazdasági, politikai, vagy egyéb - esemény lenne a legrosszabb hatással cége működésére. A kutatás eredménye szerint a válaszadók az első két helyen a vállalat anyaországát érintő jelentős társadalmi elégedetlenséget, és az amerikai gazdasági recessziót említették. Közvetlenül ezek után, harmadik helyen egy potenciális kibertámadás szerepelt, olyan eseményeket is megelőzve, mint az Eurózóna esetleges felbomlása. Egy másik felmérés szerint a vállalatvezetők 61%-a tart a kibertámadások jelentette fenyegetéstől, ami jelentős emelkedés az egy évvel korábban mért 48%-hoz képest.

Hálózatok kora - hálózati biztonság

A kiterjedt hálózatok mindent összekötnek, így minden komponensre rálátnak, legyen szó adatközpontokról, virtuális környezetekről, felhőről, mobileszközökről vagy végpontokról. A hatékony védelemhez pedig teljes rálátást biztosító, fenyegetés-központú és platform-alapú megközelítésre van szükség.

Az iparági szakértők jelentős része egyetért abban, hogy a biztonsági kihívásokra leginkább a hálózati megközelítés adhat megfelelő megoldást. Ennek megfelelően az elmúlt években a Cisco, mint a hálózati piac vezetője, komoly fejlesztéseket és felvásárlásokat hajtott végre és teljesen megújította IT biztonsági portfólióját. A Cisco IT-biztonsági stratégiája a kockázat menedzseléssel kezdődik, amelynek során az ügyfél biztonsági helyzetét technológiai és működési oldalról is áttekintik. A kockázati profil feltérképezését a védelmi stratégia megalkotása követi, majd a biztonsági műveletek optimalizálása, egy olyan környezet megteremtése, amelyben a vállalatok elsődleges üzleti tevékenységükre, az innovációra és a versenyképesség javítására koncentrálhatnak.

Támadás előtt-alatt-után

A támadás előtt: A vállalatoknak pontosan tudniuk kell, hogy mit akarnak megvédeni, és mi van a hálózaton: milyen eszközök, operációs rendszerek, alkalmazások, felhasználók.

A támadás alatt: Ma már általános elfogadott tény, hogy nincs 100%-os biztonság. Arra kell törekednünk, hogy minél több támadást észleljünk még folyamatában, és már a próbálkozások során blokkoljuk őket.

A támadás után: Tisztában kell lenni azzal is, hogy néhány támadás törvényszerűen sikeres lesz, így pontosan fel kell mérni a károkat, helyre kell állítani a rendszert, és a tanulságokat levonva, vissza kell térni a megszokott működéshez.

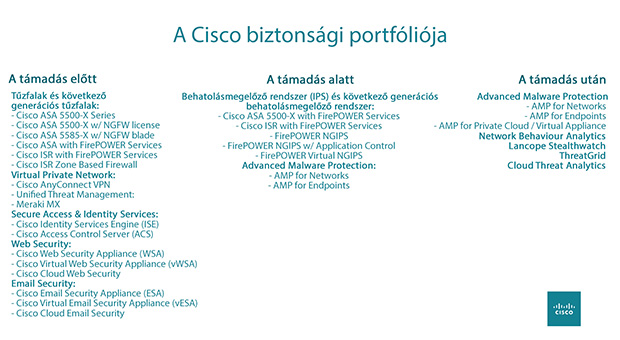

A Cisco biztonsági portfóliója jól csoportosítható a támadások fázisai szerint:

A Cisco Talos nevet viselő kutatócsoport az iparág egyik legnagyobb, fenyegetéseket felderítő szervezete. A Talos közel 600 mérnöke, valamint a mögöttük álló infrastruktúra és rendszer kivételes átláthatóságot biztosít a több területről érkező (webes kérések, e-mailek, kártevő minták, hálózati behatolások stb.) telemetrikus adatok összesítésével és elemzésével, amelyek segítségével a Talos több rosszindulatú eseményt blokkol naponta, mint ahány Google keresés történik.

-

Az Oracle 71 hibajavítást adott ki az Oracle Linux operációs rendszerhez.

-

Több mint egy tucat biztonsági javítással bővült a Google Chrome.

-

Letölthető a VirtualBox legújabb kiadása benne 13 biztonsági javítással.

-

Az Oracle nyolc olyan biztonsági résről számolt be, amelyeket a Database Server kapcsán kellett orvosolnia.

-

A MySQL három tucat biztonsági frissítéssel gyarapodott.

-

Az Java több mint egy tucat biztonsági frissítést kapott.

-

A Microsoft három biztonsági rést foltozott be az Edge webböngészőn.

-

A PuTTY-hoz egy biztonsági frissítés vált elérhetővé.

-

A XenServer és a Citrix Hypervisor is biztonsági frissítéseket kapott.

-

A GitLab újabb biztonsági javításokat adott ki.

Minden szülő legrosszabb rémálma felvenni egy ismeretlen számról érkező hívást, és azt hallani, hogy a gyermeke segítségért kiált.

Az online társkeresés elterjedésével alapjaiban változott meg az emberek közötti kapcsolatteremtés.